Privat-Haftpflicht: Das Wichtigste

- Die Privat-Haftpflichtversicherung schützt Dich vor den finanziellen Folgen, wenn Du einem Dritten schuldhaft einen Schaden zugefügt hast.

- Die Privat-Haftpflicht zahlt bei berechtigten Schadenersatzforderungen und wehrt unberechtigte Forderungen ab.

- Die Privat-Haftpflicht sichert Personen-, Sach- und Vermögensschäden ab. Je nach Tarif zahlt sie auch z.B. bei Schlüsselverlust oder Forderungsausfall. Dies ist der Fall, wenn Dir jemand einen Schaden zufügt, der keine Haftpflichtversicherung hat.

- Spätestens mit dem Start ins Berufsleben, sollte jeder eine Privat-Haftpflicht haben, denn dann besteht kein Schutz mehr über eine Familienversicherung der Eltern. Mehr Informationen findest Du in unserem Ratgeber zur Familien-Haftpflicht.

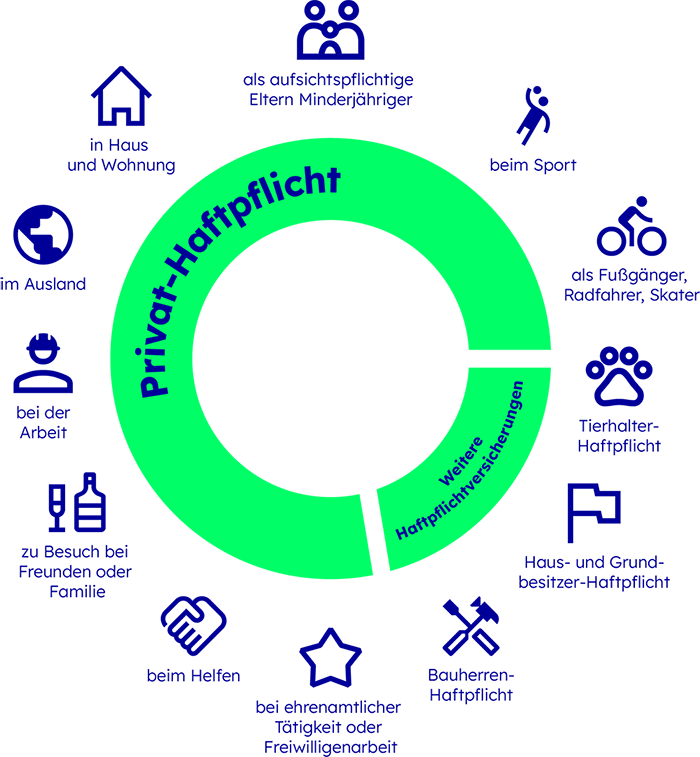

Für wen ist eine Privat-Haftpflicht sinnvoll...

... und wann bist Du geschützt?

Die Privat-Haftpflichtversicherung ist als Grundabsicherung für jeden wichtig und wirklich sinnvoll. Ohne Privat-Haftpflicht haftest Du im Falle eines Falles mit Deinem gesamten privaten Vermögen. Denn jeder ist gesetzlich dazu verpflichtet für alle von ihm verursachten Schäden aufzukommen. Das gilt für kleine und große Missgeschicke.

Was ist in einer Privat-Haftpflicht versichert?

Personenschäden

Wird eine Person verletzt oder im schlimmsten Fall sogar getötet, handelt es sich um einen Personenschaden.

Sachschäden

Wenn eine Sache beschädigt oder zerstört wird, spricht man von einem Sachschaden.

Vermögensschäden

Hierbei handelt es sich um einen finanziellen Schaden, wie z.B. den Verdienstausfall, wenn der Geschädigte z.B. nicht mehr arbeiten gehen kann.

Sind wir ein Partner, auf den im Notfall Verlass ist? Unsere Kunden sagen ja und haben uns überdurchschnittlich stark beurteilt. Mit dem Gesamturteil "Sehr Gut" zählen wir laut FocusMoney zu den "Fairsten Schadenregulierern" unter den Privat-Haftpflichtversicherern.

Günstiger als Du denkst

Zum Beispiel: |

|---|

| Basis-Schutz |

| Single-Tarif für junge Leute |

| 250 Euro Selbstbeteiligung |

Nur 1,69 Euro im Monat1 |

TOP Haftpflichtschutz für wenig Geld

Bei vergleichbaren Leistungen kannst Du bei unserer Privat-Haftpflichtversicherung gewaltig sparen2.

Unsere Privat-Haftpflichtversicherung für junge Leute ist preislich super attraktiv und wir zählen zu den günstigsten Anbietern in Deutschland3. Leute bis 30 Jahre erhalten im Single-Tarif 25 % Rabatt6. Somit kannst Du bei Deiner Privat-Haftpflicht viel Geld sparen!

Das bietet Dir unsere Privat-Haftpflicht

Alle Leistungen auf einen Blick:

Leistungen | Basis | Comfort |

|---|---|---|

| Leistungen | ||

| Versicherungssumme pauschal (für Personen-, Sach- und Vermögensschäden) | ||

| Versicherungssumme pauschal (für Personen-, Sach- und Vermögensschäden) | 10 Mio. € | 50 Mio. € |

| Vorsorgeversicherung, pauschal für Personen- und Sachschäden | ||

| Vorsorgeversicherung, pauschal für Personen- und Sachschäden | 10 Mio. € | 10 Mio. € |

| Schäden aus Datenaustausch und Internetnutzung | ||

| Schäden aus Datenaustausch und Internetnutzung | 1 Mio. € | 5 Mio. € |

| Forderungsausfalldeckung | ||

| Forderungsausfalldeckung | ||

| Gefälligkeitsschäden | ||

| Gefälligkeitsschäden | ||

| Mindeststandard GDV-Musterbedingungen | ||

| Mindeststandard GDV-Musterbedingungen | ||

| Beschädigung von geliehenen oder gemieteten beweglichen Sachen (im Schadenfall 250 Euro Selbstbeteiligung) | ||

| Beschädigung von geliehenen oder gemieteten beweglichen Sachen (im Schadenfall 250 Euro Selbstbeteiligung) | - | 20.000 € |

Leistungen | Basis | Comfort |

|---|---|---|

| Leistungen | ||

| Baumaßnahmen | ||

| Baumaßnahmen | 100.000 € | 500.000 € |

| Mietsachschäden (ausgenommen Glasschäden) | ||

| Mietsachschäden (ausgenommen Glasschäden) | 1 Mio. € | 50 Mio. € |

| Gewässerschäden durch Kleingebinde | ||

| Gewässerschäden durch Kleingebinde | ||

| Schäden durch häusliche Abwässer | ||

| Schäden durch häusliche Abwässer | ||

| Allmählichkeitsschäden | ||

| Allmählichkeitsschäden | ||

| Vermietung einer Einliegerwohnung oder Wohnräume | ||

| Vermietung einer Einliegerwohnung oder Wohnräume | ||

| Inhaber eines selbst bewohnten Ein- oder Zweifamilienhauses | ||

| Inhaber eines selbst bewohnten Ein- oder Zweifamilienhauses | ||

| Inhaber eines selbst genutzten Ferienhauses oder Wohnung im Inland | ||

| Inhaber eines selbst genutzten Ferienhauses oder Wohnung im Inland | ||

| Mietsachschäden an beweglichen Sachen in Hotels oder Ferienwohnungen | ||

| Mietsachschäden an beweglichen Sachen in Hotels oder Ferienwohnungen | - | 50.000 € |

| Privater Schlüsselverlust | ||

| Privater Schlüsselverlust | - | |

| Schäden aus Betrieb einer Photovoltaik- oder Solaranlage | ||

| Schäden aus Betrieb einer Photovoltaik- oder Solaranlage | - | |

| Umweltschäden gemäß Umweltschadengesetz | ||

| Umweltschäden gemäß Umweltschadengesetz | - | |

| Inhaber von Heizöltanks im selbst bewohnten Ein- oder Zweifamilienhaus | ||

| Inhaber von Heizöltanks im selbst bewohnten Ein- oder Zweifamilienhaus | - | |

Leistungen | Basis | Comfort |

|---|---|---|

| Leistungen | ||

| Betriebspraktikum / Fachpraktischer Unterricht | ||

| Betriebspraktikum / Fachpraktischer Unterricht | 10.000 € | 50.000 € |

| Im Haushalt tätige Personen im Rahmen ihrer Tätigkeit | ||

| Im Haushalt tätige Personen im Rahmen ihrer Tätigkeit | ||

| Sachschäden am Arbeitsplatz | ||

| Sachschäden am Arbeitsplatz | - | 50.000 € |

| Nebenberufliche selbstständige Tätigkeit bis 12.000 € Jahresumsatz | ||

| Nebenberufliche selbstständige Tätigkeit bis 12.000 € Jahresumsatz | - | 50.000 € |

| Beruflicher Schlüsselverlust | ||

| Beruflicher Schlüsselverlust | - | |

| Ehrenamtliche Tätigkeit als privater Betreuer | ||

| Ehrenamtliche Tätigkeit als privater Betreuer | - | |

| Tätigkeit als Tagesmutter | ||

| Tätigkeit als Tagesmutter | - | |

| Schäden aus Benachteiligung (Diskriminierung) | ||

| Schäden aus Benachteiligung (Diskriminierung) | - | |

Leistungen | Basis | Comfort |

|---|---|---|

| Leistungen | ||

| Auslandsaufenthalt EU | ||

| Auslandsaufenthalt EU | unbegrenzt | unbegrenzt |

| Auslandsaufenthalt weltweit | ||

| Auslandsaufenthalt weltweit | 3 Jahre | 3 Jahre |

| Fremdes Surfbrett | ||

| Fremdes Surfbrett | ||

| Ehrenamtliche Tätigkeit oder Freiwilligenarbeit | ||

| Ehrenamtliche Tätigkeit oder Freiwilligenarbeit | ||

| Hüten fremder Hunde oder Reiten fremder Pferde | ||

| Hüten fremder Hunde oder Reiten fremder Pferde | ||

| Klein- und Kinderfahrzeuge sowie Krankenfahrstühle ohne Versicherungspflicht | ||

| Klein- und Kinderfahrzeuge sowie Krankenfahrstühle ohne Versicherungspflicht | ||

| Kaution bei Schäden im europäischen Ausland | ||

| Kaution bei Schäden im europäischen Ausland | - | 50.000 € |

| Haltung wilder Kleintiere (z. B. Spinnen, Skorpione, Schlangen) | ||

| Haltung wilder Kleintiere (z. B. Spinnen, Skorpione, Schlangen) | - | |

| Eigene und fremde Motorboote bis 15 PS | ||

| Eigene und fremde Motorboote bis 15 PS | - | |

| Eigene Segelboote bis 15 qm Segelfläche | ||

| Eigene Segelboote bis 15 qm Segelfläche | - | |

| Kitesportgeräte | ||

| Kitesportgeräte | - | |

| Eigene Surfbretter und Modellfahrzeuge | ||

| Eigene Surfbretter und Modellfahrzeuge | - | |

| Drohnen (bis zu einem Gewicht von 250 g) | ||

| Drohnen (bis zu einem Gewicht von 250 g) | - | |

| Mallorca-Deckung Kfz | ||

| Mallorca-Deckung Kfz | - | |

| Be- und Entladen von Kfz | ||

| Be- und Entladen von Kfz | - | |

Leistungen | Basis | Comfort |

|---|---|---|

| Leistungen | ||

| Deliktunfähige Kinder bis 7 bzw. 10 Jahre | ||

| Deliktunfähige Kinder bis 7 bzw. 10 Jahre | 10.000 € | 50.000 € |

| Deliktunfähige volljährige Kinder im Haushalt | ||

| Deliktunfähige volljährige Kinder im Haushalt | 10.000 € | 50.000 € |

| Volljährige ledige Kinder bei Arbeitslosigkeit | ||

| Volljährige ledige Kinder bei Arbeitslosigkeit | 1 Jahr | 1 Jahr |

| Au-pair / Austauschschüler | ||

| Au-pair / Austauschschüler | 1 Jahr | 1 Jahr |

| Nachversicherungsschutz für Kinder | ||

| Nachversicherungsschutz für Kinder | - | 6 Mon. |

| Familienangehörige im Haushalt | ||

| Familienangehörige im Haushalt | - | |

Bester Service im Schadenfall

Bester Service im Schadenfall

- Unser Schaden-Service ist für Dich rund um die Uhr erreichbar

- Wir regeln Deinen Haftpflicht-Schaden innerhalb von 7 Tagen, sonst gibt’s für Dich 50 Euro extra5

- Wir senden Dir regelmäßig Infos zum Status Deines Haftpflicht-Schadens per SMS oder E-Mail

Bist Du da? Wir schon!

Wir sind immer für Dich erreichbar und rufen Dich auf Wunsch auch gerne zurück.

Über das E-Mail Formular erhältst Du in kurzer Zeit Antwort auf Deine Fragen.

Schau Dir unser Angebot online gemeinsam mit unserem Experten an und kläre dabei Schritt für Schritt Deine Fragen am Telefon.

1, 2, 3, schon bist du dabei

Dein Weg zu uns ist kinderleicht

Geht ganz schnell. Welche Angaben brauchen wir?

- Wer versichert werden soll

- Wenn Du nur Dich selbst versichern möchtest, ob Du maximal 30 Jahre alt bist

- Hast Du bereits einen Vertrag bei uns

Bereits mit wenigen Klicks bist Du bei uns abgesichert.

Haftpflichtversicherung mit dem Wechselservice einfach wechseln.

Geprüft und ausgezeichnet

Mehr als 1,7 Millionen Kunden

Wenn Du mehr zu unserer Bewertung und einzelne Kundenstimmen lesen möchtest, gelangst Du hier zur Website unseres Kooperationspartners.

Wichtige Fragen und Antworten

Sehr viel. Unsere Privat-Haftpflicht schützt Dich und Deine Liebsten vor Schadenersatzforderungen anderer. Konkret gibt Dir die Versicherung aber noch viel mehr:

- Sie wehrt unberechtigte Forderungen für Dich ab.

- Bei Auslandsaufenthalten kannst du Dich weltweit auf Versicherungsschutz für bis zu 3 Jahre verlassen – in EU-Ländern sogar unbegrenzt.

- Die Versicherung leistet bereits ab Antragseingang. Wir springen im Versicherungsfall bereits ein, selbst wenn wir Deinen Antrag gerade noch bearbeiten.1

Jeder. Ob im Beruf oder im Alltag, beim Spazierengehen, beim Geschäftsessen mit einem wichtigen Kunden oder auch beim Sport: Vor einem persönlichen Fail, bei dem jemand anderes zu Schaden kommt, bist Du niemals sicher. Mit der Privathaftpflicht bist Du bestens geschützt.

- Unverheiratete Kinder sind in der Privathaftpflicht (Familien-Tarif) mitversichert. Für volljährige Kinder besteht Versicherungsschutz, wenn diese in der Schul- oder unmittelbar anschließenden Berufsausbildung sind – auch wenn sie nicht mehr zu Hause wohnen.

- Beginnt Dein Kind nach der Erstausbildung eine darauf aufbauende Lehre oder ein darauf aufbauendes Studium (z. B. ein inhaltlich passendes Master-Studium), ist das Kind weiterhin geschützt. Auch übliche Wartezeiten zwischen einzelnen Ausbildungsabschnitten sind versichert.

- Schließt sich unmittelbar an das Ende der Ausbildung eine Arbeitslosigkeit an, ist ein volljähriges Kind ein Jahr lang weiterversichert. Voraussetzung: Das Kind wohnt bei den Eltern und ist jünger als 30 Jahre.

- Dank unserer Kinder-Schadenklausel sind auch Schäden mitversichert, die Kinder unter 7 Jahren (im fließenden Straßenverkehr unter 10 Jahren) verursachen. Volljährige deliktunfähige Kinder sind ebenfalls mitversichert. Ohne Prüfung der Aufsichtspflicht übernehmen wir Schäden bis zu 10.000 € im Basis-Schutz bzw. 50.000 € im Comfort-Schutz.

- Nicht mehr geschützt sind Kinder, sobald sie verheiratet sind oder bereits in einem Beruf arbeiten oder gearbeitet haben. Auch bei der Aufnahme eines Studiums nach einer Berufstätigkeit ist eine eigene Privat-Haftpflichtversicherung nötig.

Ja, Du kannst mit Deiner Privat-Haftpflicht zu CosmosDirekt wechseln, auch wenn Dein aktueller Vertrag noch läuft. Der Vertrag mit CosmosDirekt gilt als ruhend, solange dies der Fall ist. Das heißt: Der Vertrag startet erst, wenn Dein jetziger zu Ende ist. Du zahlst keine doppelten Beiträge und Du musst auch Dein aktuelles Kündigungsdatum nicht kennen. Dieses kannst Du uns später jederzeit nachreichen.

Unser Service für Dich

Mit unserem Wechselservice ist Wechseln jetzt ganz einfach. Wir helfen Dir bei der Erstellung des Kündigungsschreibens für Deine bisherige Versicherung. Du brauchst das fertige Schreiben nur noch abzuschicken. So kannst Du bequem zu CosmosDirekt wechseln.

Noch mehr Fragen? Noch mehr Antworten!

Willst Du mehr über die Haftpflichtversicherung erfahren? Schau mal in unsere Ratgeber. Zum Beispiel:

Für alles, was Dir am Herzen liegt

-

1

Single-Tarif, Eintrittsalter 28 Jahre, Basis-Schutz mit 250 Euro Selbstbeteiligung, monatlicher finanzieller Aufwand bei jährlicher Zahlungsweise.

-

2

Mögliche Ersparnis im Wettbewerbsvergleich von CosmosDirekt mit ausgewählten Anbietern: Jahresbeitrag für eine Privat-Haftpflicht mit mindestens 5 Mio. Euro Versicherungssumme. Die Tarife können sich in weiteren einzelnen Leistungsmerkmalen unterscheiden. Beispielfall: Eintrittsalter 28 Jahre, Single-Tarif, pauschale Deckungssumme: CosmosDirekt, Münchener Verein, Ergo und Gothaer 10 Mio., Europa 5 Mio., jeweils ohne Selbstbeteiligung, Versicherungsbeginn: 01.05.2024, Zahlweise jährlich, Laufzeit 1 Jahr. Quelle der Daten: Angebot der Anbieter sowie Vergleichsrechner Morgen & Morgen, Stand: April 2024.

-

3

Verifizierter Prämienvergleich (Rang 1 nach jährlichem Beitrag) durch MORGEN & MORGEN: Stand 07.2023, ID-Nummer V23049 / Modellfall: Privathaftpflicht, alle Tarife ab 1 Mio. Euro Versicherungssumme, Laufzeit 1 Jahr, Single, 26 bis 30 Jahre alt, ohne Selbstbeteiligung.

-

4

Du erhältst 10 % Kundenbonus, wenn Du oder eine in Deinem Haushalt lebende Person bereits eine Kfz-Versicherung (für Pkw oder Motorrad), eine Lebensversicherung, Unfall-, Haftpflicht-, Hausrat- oder Wohngebäudeversicherung bei uns hat. Zur Lebensversicherung zählen auch Berufsunfähigkeits- und Rentenversicherungsverträge (inklusive Flexible Vorsorge sowie FlexInvest) und Tagesgeld Plus.

-

5

Die Zeit läuft, sobald uns alle für die Bearbeitung notwendigen Informationen vorliegen.

-

6

Der Rabatt gilt im Single-Tarif bis zum 30. Lebensjahr.